サイバー攻撃は年々、手を替え品を替え巧妙化しています。

近年では、DX への意識の高まりもあって「データ」は企業活動の中で重要な役割を占めるようになりました。また、IoT の普及でさまざまな「モノ」が企業のシステムと繋がっています。

最近のサイバー攻撃では、「データ」や「モノ」を狙う2種類の手段が脅威になっています。

「ランサムウェア」と、マルウェア「Mirai」についてご紹介します。

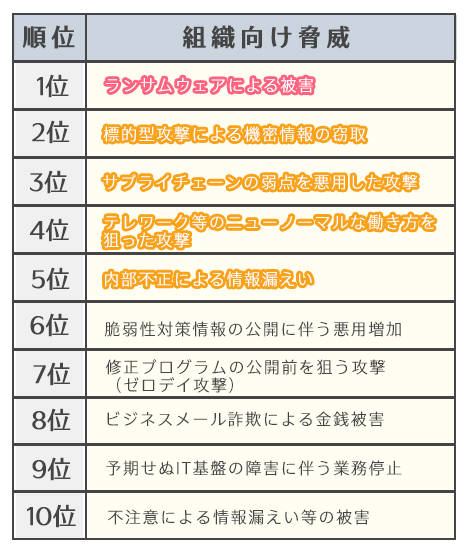

企業の情報セキュリティ10大脅威

情報処理推進機構は「情報セキュリティ白書」の中で、2022年の企業の情報セキュリティに関する10大脅威を以下のように紹介しています。

最も大きな脅威となっているのが「ランサムウェア」です。

「ランサムウェア」とはRansom(身代金)とSoftware(ソフトウェア))を掛け合わせた造語です。 企業のデータを人質にとって身代金を要求するソフトウェア、ということです。

まず、ランサムウェアについてご紹介します。

ランサムウェアとその被害

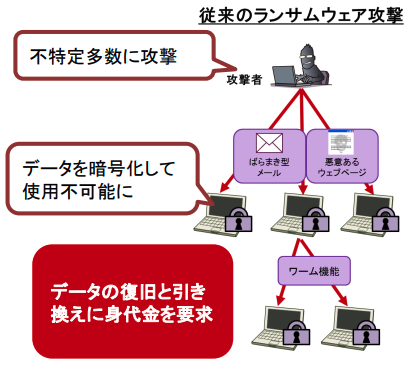

ランサムウェアの仕組みをみていきましょう。

不審なメールに不審なファイルが添付されているときは開かないようにー

そのような注意喚起はあちこちでおこなわれているかと思います。

というのも、従来からあるランサムウェアが以下のような仕組みを取っているからです。

これは従来からあるランサムウェアの手法で、「攻撃者が不特定多数のメールアドレスに対してメールを送りつけ、そこにウイルスを仕込んだファイルを添付する」というものです。

送付されてきた添付ファイルを開くと端末はウイルスに感染してしまいます。感染した端末から繋がるサーバーのデータを盗んだり、データに鍵をかけたりして、サーバーのデータを「人質」にするのです。

攻撃を受けた一例として、パソコンに以下のような画面が表示されます。

ファイルを回復するために、お金を支払うよう要求しています。まさに「身代金」です。

具体的な被害事例の1つとして、2021年に徳島県内の病院が攻撃を受けたものがあります。病院の電子カルテのデータが暗号化され、患者約8万5,000人分の記録が参照できなくなりました。

それだけでなく、受付・診察・会計まで、すべての ITシステムがダウンし、病院内のプリンターから「身代金を払わなければ、盗んだデータを公開する」といった脅迫の文書が大量に印刷されたのです。

最近では不特定多数ではなく最初から企業や組織を狙い撃ちにしてメールを送りつけ、ランサムウェアに感染させる手口もあります。さらにはデータの「暗号化解除」と「盗んだデータを非公表にする」という2つのステップでそれぞれお金を要求する「二重の脅迫」もあります。

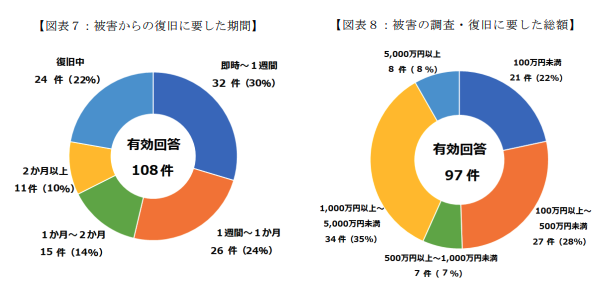

警察庁によると、令和3年中の国内でのランサムウェアによる被害状況は以下のようになっています。

金銭的な問題もありますが、復旧までに要する時間がかかるという被害もあります。

さらなる脅威として、攻撃したシステムが復旧される前に再攻撃を仕掛ける「ゼロデイ攻撃」というものも存在しています。

感染してしまうと収拾がつかなくなる、という事態も起きてしまうのです。

マルウェア「Mirai」の被害

もう1つ現在のセキュリティ脅威として政府などが注意喚起しているのが「Mirai」というマルウェアです。

今では IoT が進み、企業システムと外部の「モノ」が繋がっていることは珍しくありません。ルーターやスマートフォンなどの端末だけでなく、防犯カメラ、空調コントロールなど、多くの「モノ」がシステムと繋がっています。

これを悪用してウイルスを侵入させる手口が流行しているのです。

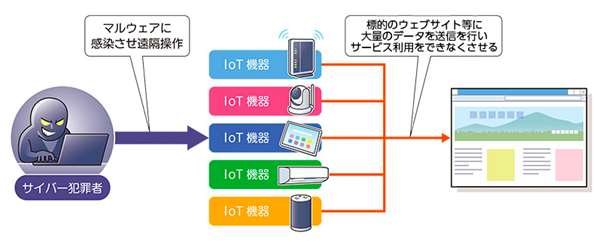

攻撃者は、セキュリティが甘くなりがちなさまざまな「モノ」に「Mirai」を忍び込ませて遠隔操作を可能にします。攻撃者のコントロール下に置かれた機器は「ボットネット」と呼ばれます。

そして、自分のコントロール下に置いた複数の IoT機器から、企業の Webサイトなどに「DDoS攻撃」を仕掛けるのです。

「DDoS攻撃」とは、特定の場所に大量のデータを一気に送りつけ、サーバーをダウンさせたり Webサイトを機能できなくさせたりするというものです。

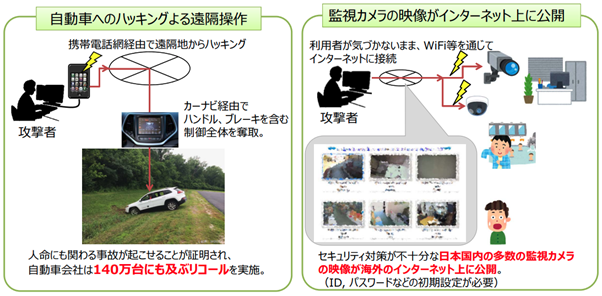

こうした「Mirai」などマルウェアの怖いところは、IoT機器への不正アクセスの場合、DDoS攻撃だけでなく、機器を乗っ取りさまざまな「モノ」をコントロールできてしまうことです。

スマートフォンからウイルスを侵入させ、カーナビを経由して自動車の制御を奪う、監視カメラの映像を盗んで勝手にインターネット上に公開する、という事例が報告されています。個人のプライバシーや財産、生命に危険を及ぼすこともできてしまうのです。

「Mirai」の真の脅威

数あるマルウェアの中で、「Mirai」がとくに注目されている理由はソースがネット上に公開されているからです。

悪意を持った攻撃者がこのソースに手を加えることで、「Mirai」の亜種は現在も増殖しています。

また、「Mirai」のような攻撃手法の場合、被害者は侵入されたことになかなか気づきません。直接システムに侵入するわけではないからです。

知らぬ間に周囲の IoT機器を乗っ取られて長期間潜伏され、ある日突然攻撃を受けて感染が発覚します。

しかし気づいたときには、どこまでウイルスが広がっているのか把握が難しい状態になってしまっているのです。

最新の攻撃から身を守る方法はあるか

こうした最新のサイバー攻撃から身を守る方法はあるのでしょうか。

ランサムウェアに関しては、添付ファイルを絶対に開かないことです。

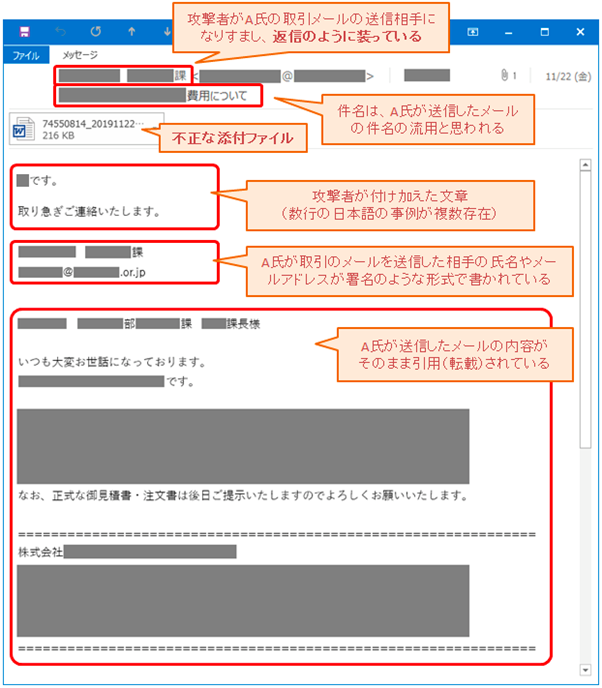

明らかにおかしな文面のメールには警戒心を持つ人も増えていますが、最近のランサムウェアの中には、メールの文面に不自然なところがないなど、手口が巧妙なものもあります。以下の画像が参考になります。

とても自然なメールの形式に見えます。ウイルスへの感染を狙うメールかどうかの見分けがつきにくくなっているのです。ウイルスに感染させるための不正なファイルをメールに添付するなど、 Wordファイル、Excelファイルを悪用した手段も多数見つかっています。

添付ファイルに対しては、十分に警戒する意識を持つ必要があります。

また、「Mirai」のようなマルウェアについては、侵入口となる IoT機器のセキュリティを強化することも身を守る方法の1つです。

ID やパスワードなどが初期設定のまま機器を使っている場合は簡単に侵入されてしまいますので、設定変更が必要です。

そして、OS や機器のサポート期間を超えないよう、つねに関連ソフトウェアは最新に保ちましょう。

最近は、侵入を防ぐというセキュリティの考え方だけでなく、侵入されたあとのデータの流れを追うことで被害を食い止める「NDR」というセキュリティの概念もあります。

ウイルスはどこから入ってくるかわからない、すでに社内に存在しているかもしれない、といった観点が必要な時代です。

New

New

特集

特集